尽管声学数据传输的便利性和时间节省特性已得到公认,但一个关键问题仍然摆在面前:如何确保通过声音传输的信息不被周围潜在的窃听者截获?与易受远程黑客攻击的基于IP连接相比,音频传输似乎提供了更高的安全性。为了解答这一问题,我们需要探讨声音的特性以及如何利用行业标准加密技术来保障声学数据传输的安全。

声学数据传输的一大优势在于它能够建立本地连接,从而有效减小潜在的攻击面。由于不依赖于IP连接,它降低了远程黑客干扰的可能性。尤其在需要近距离传输敏感数据的环境中,如医院、工业场所或酒店房间,超声波传输的优势尤为明显,因为声音不会穿透墙壁,保证了数据的安全性。

从监管角度来看,离线声学传输符合通用数据保护条例(GDPR)和儿童在线隐私保护法(COPPA)的要求,为面向消费者的应用提供了合规的便利。

加密技术是确保数据传输安全的关键。通过应用加密算法,数据在传输过程中变得无法被未授权的第三方读取。高级加密标准(AES)是一种广泛采用的加密方法,它不仅安全性经过验证,而且不会增加数据负载的大小,这对于带宽有限的声学网络来说非常重要。

在应用AES加密时,首先要确定使用的块大小(128、192、256位)并选择一个共享密钥。接下来,需要一个初始化向量(IV)或计数器,每个加密的有效负载都应使用不同的IV值,以确保传输的安全性。双方必须知晓并能够复制IV的修改方式,以便成功解密数据。

另一种加密方法是RSA算法,它适用于与已拥有公钥的可信第三方进行安全交易。RSA算法不仅能够加密消息,还能通过签名验证身份,确保信息的安全性。

除了传统的加密方法,基于时间的一次性密码(TOTP)提供了一种轻量级的身份验证方式。它生成一次性密钥,避免了重放攻击的风险,但需要设备间的时钟同步。

总之,在数据传输的安全性方面,没有一种方法能够优于所有其他选择。基于声音的连接不仅能够与射频传输相媲美,还允许用户完全控制他们的加密方式。根据不同的场景和需求,声学数据传输为开发者提供了多种定制安全方案的可能性。因此,开发者可以确信,他们选择的方法是正确的,能够通过声音实现安全的数据传输。

使用声学网络传输数据为各行各业的大量应用提供了一些独特的优势。应用范围从为公共交通提供简单且低成本的进入系统到促进两个连接方之间的点对点 (P2P) 支付。声音的基本属性可以在一系列物理环境中实现数据有效负载的无缝交换。

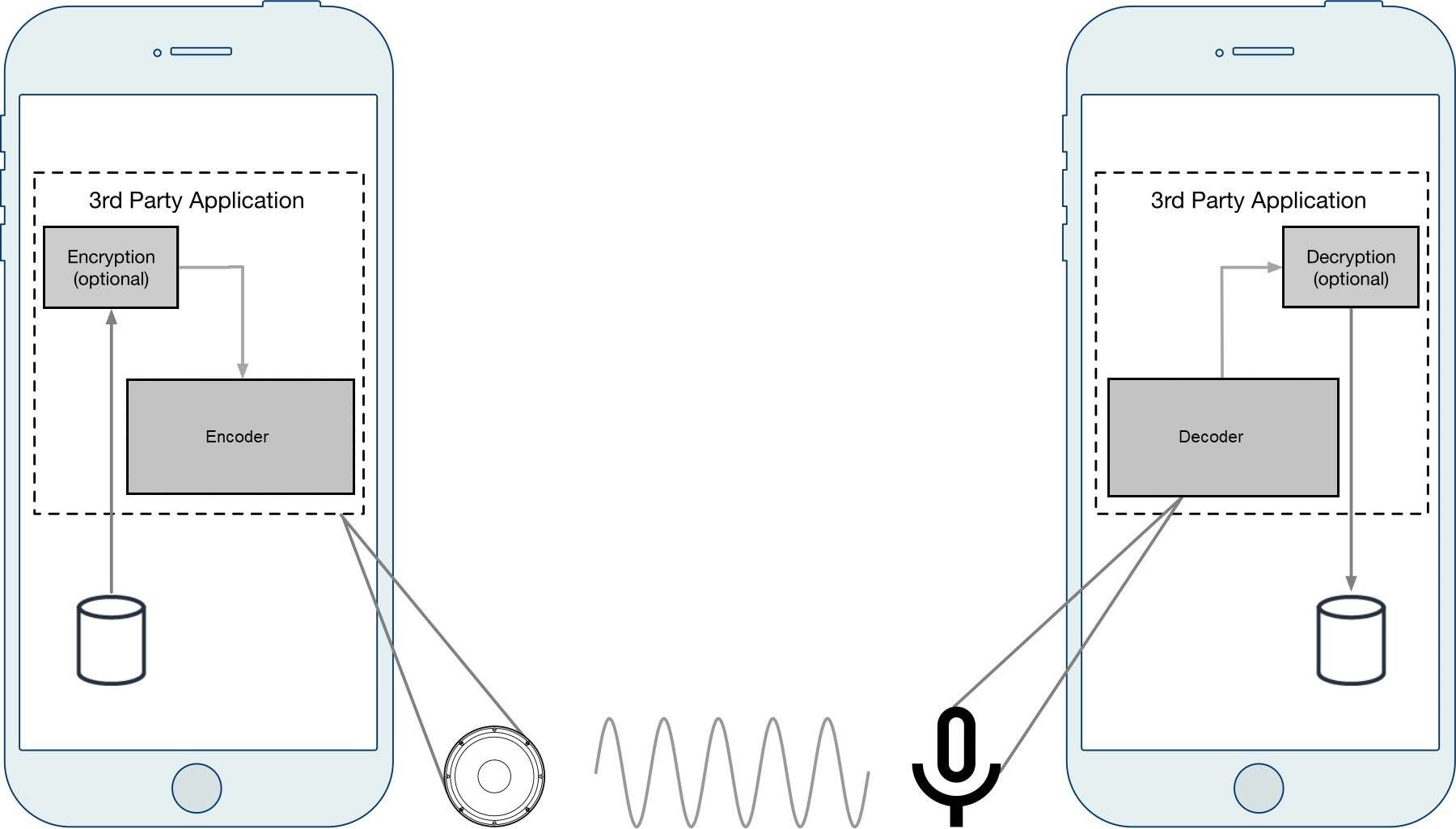

虽然声音数据的可用性和节省时间的能力已广为人知,但那些评估在其运营中实施此类数据传输的可行性的人仍然存在一个问题:是否可以保护通过声音传输的信息免受附近窃听者的影响? 一方面,音频似乎比基于 IP 的连接更安全,黑客可以远程渗透。为了解决这个问题,让我们看一下声音的特性,以及如何将行业标准加密应用于声学数据传输,使其安全且不会被不想要的听众听到(图 1)。

图 1. 对通过声音发送的数据进行加密和解密的端到端过程,以提供可以完全离线工作的快速安全的点对点连接。

声学与射频安全

在了解声音作为安全数据交换手段的潜力时,了解其基本的安全优势和与其他形式的连接(如射频)一样安全执行的能力是有用的。声学数据传输可实现本地连接,可有效减少潜在攻击区域。它不需要基于 IP 的连接来执行传输,从而降低了远程黑客干扰的风险。

在需要在敏感或射频饱和附近进行安全近场数据传输的环境中,超声波传输也很有用。由于声音不会通过墙壁泄漏,因此相邻房间或建筑物中的听众无法接收到它。这使得音频数据非常适合工业场所或酒店房间等必须将某些敏感数据保存在一个空间范围内的区域。

就监管考虑而言,离线声学传输符合通用数据保护条例 (GDPR) 和儿童在线隐私保护法 (COPPA) 信息安全规定所设定的参数——这是一项消除进一步合规问题的资产,对那些提供面向消费者的应用程序。

使用共享密钥 (AES) 加密

加密使数据无法被除拥有解码密钥的人之外的任何人读取。声音数据等网络技术可以为传输层提供应用于数据的加密算法,以进一步保护数据在传输过程中不受附近听众的影响。

我们可以根据用例 w 对音频数据采用不同的方法。一种流行的方法是高级加密标准 (AES),它是最广泛采用的加密算法之一,因为它经过验证的安全性适用于一系列应用程序。美国政府率先采用 AES 来保护机密信息的安全,它被用于包括 HTTPS 和 SSH 在内的安全文件传输协议。AES 特别适合,因为它不会增加有效载荷的大小,这对于声学网络提供的低带宽通道很有用。

将加密应用于基于音频的传输的第一步是确定要使用的 AES 块大小(128、192、256 位),并选择一个用于发送方和接收方的共享密钥。接下来,需要一个初始化向量 (IV) 或一个计数器。对于每个被加密的有效载荷,该值应该不同,否则传输将不安全。

修改 IV 的方式必须为双方所知且可复制,因为您只能使用完全相同的 IV 解密数据。最后,需要调用数据上的加密函数。此方法将返回加密的有效负载,并且包含与原始有效负载相同的长度。解密 AES 密文很像加密过程,只是顺序相反。

使用公钥/私钥基础设施 (RSA) 进行加密

Rivest、Shamir 和 Adelman (RSA) 算法是另一种加密数据的方法。对于个人想要与已经拥有公钥的受信任第三方(例如银行或销售点)进行安全交易的情况,这是一种强大的技术。

此外,第三方还能够使用 RSA 签名验证他们的身份。一旦使用公钥对消息进行加密,就只能通过额外的密钥(也称为私钥)对其进行解密。

基于时间的键控 (TOTP)

作为加密的替代方案,基于时间的一次性密码 (TOTP) 可用于创建一次性的一次性密钥。这种方法非常适合个人需要一种轻量级方法来使用 PIN 进行身份验证的情况,这样可以避免重放攻击的风险。然而,值得注意的是,这种方法需要一个与用于加密过程的两个设备大致同步的时钟。

概括

在安全传输数据方面有几种可行的选择,因此,没有一种解决方案可以胜过所有选择。借助各种现成的加密选项,基于声音的连接可以与基于射频的传输一样安全,同时还让用户可以完全控制他们的加密方法。根据情况或用例,声音数据传输为开发人员提供了多种方法来构建量身定制的安全方法。因此,开发人员可以确信所选择的方法是正确的,并且他们可以成功地使用声音实现安全数据传输。

审核编辑 黄昊宇