构建合规高效的ICT访问管控体系

摘要

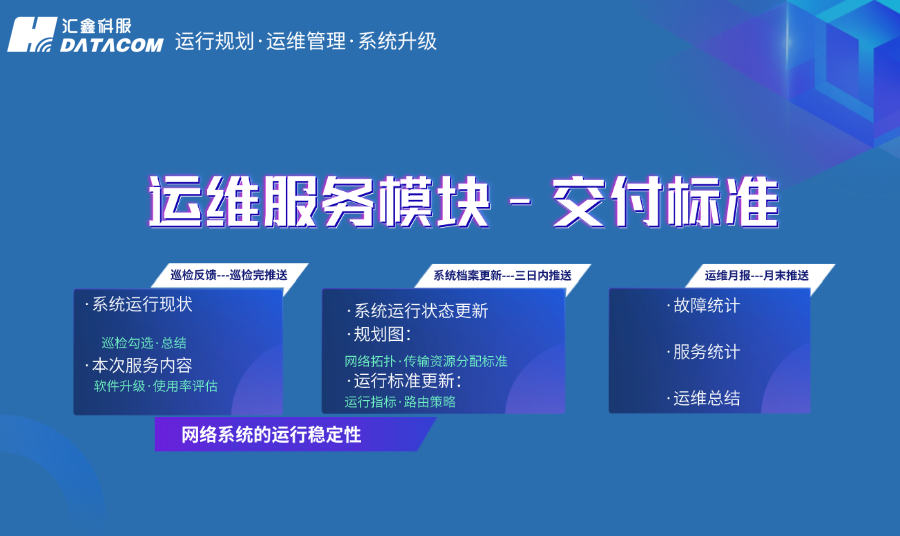

本文为企业ict标准化建设提供专业指导,结合可视化运行监控系统,覆盖系统规划、标准化交付与平台化运维全流程支撑,助力企业实现高确定性的ICT访问配置标准化部署,降低配置风险,提升业务运行稳定性。

访问权限分级管控

基于企业业务架构与岗位权责,对ICT系统访问权限进行精细化划分。核心业务系统仅授权指定核心运维与业务人员,普通办公系统开放对应部门员工,公共服务系统按需开放全企业或外部合作方权限。权限划分需与企业资源等级绑定,确保不同等级的资源获得匹配的访问防护力度。权限分级须遵循最小授权原则,避免过度授权引发的安全隐患。针对跨部门协作场景,设置临时权限申请与审批流程,权限到期自动回收,无需人工干预。

访问策略标准化落地

制定统一的访问策略模板,覆盖VLAN划分、路由策略、端口管控等多维度配置要求。基于业务域隔离需求,通过VLAN划分将核心业务域、办公业务域、公共服务域进行物理隔离,路由策略仅允许授权域内的跨域访问请求。所有访问策略配置需留存完整的配置日志,包含配置人、配置时间、变更内容等信息,确保可追溯。访问策略须与业务需求绑定,实现策略的动态调整与快速适配。针对新业务上线,提供标准化的访问配置流程,确保新业务系统接入时符合整体ICT架构要求,无需单独定制配置规则。

访问行为可视化监控

结合可视化运行监控系统,实时采集ICT系统的访问日志、流量数据与权限使用情况。通过监控看板展示核心业务系统的访问量、访问来源、权限调用频次等指标,直观呈现访问配置的运行状态。针对异常访问行为,如非授权IP尝试访问核心系统、权限超范围使用等,触发实时告警,并关联系统资源使用率数据,评估异常行为对系统运行的影响。可视化监控数据须定期同步至系统评估模块,为访问配置优化提供数据支撑。通过对监控数据的分析,识别访问配置中的冗余规则,及时清理无效配置,提升系统运行效率。

访问配置全生命周期管理

建立从配置初始化、变更、废止到复盘的全生命周期管理流程。配置初始化阶段,基于标准化模板完成基础配置,同步录入配置管理平台;变更阶段,所有配置调整需通过审批流程,变更后完成系统评估,验证策略有效性;废止阶段,当员工离职、业务下线时,自动回收对应访问权限,清理相关配置;复盘阶段,在季度管理升级时,结合运行报表与运维分析结果,对访问配置的合理性、有效性进行全面评估,优化权限分级与策略规则。全生命周期管理须留存完整的配置台账,确保配置可追溯、可审计。针对核心业务系统的访问配置,设置季度巡检机制,定期核查权限分配、策略执行情况,及时发现并修正配置偏差。

需要对企业ICT做标准化建设、系统规划、连通性评估的小伙伴!